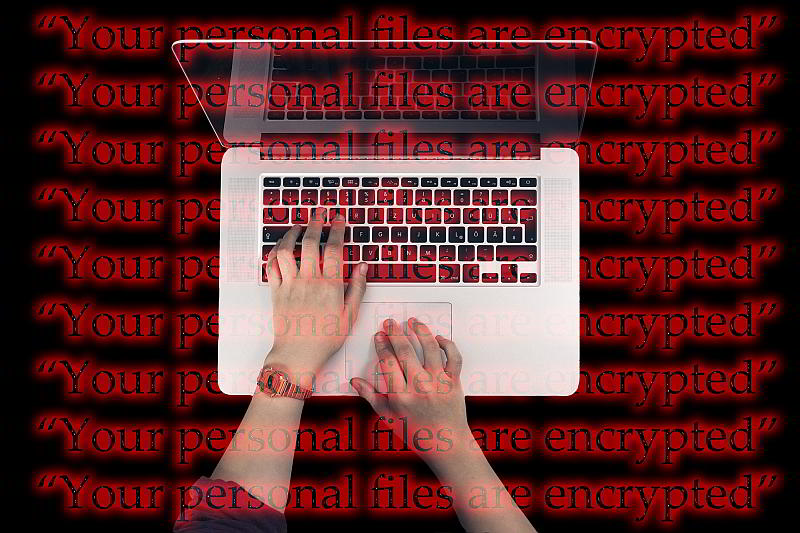

Blogs und Webseiten, die auf WordPress basieren, werden derzeit verstärkt mit einer Erpressersoftware angegriffen und sollten versuchen, sich zu schützen. Nein, das ist kein Scherz oder irgendeine Klick-Schlampe, das ist wirklich ernst gemeint. Ganze Blogs werden verschlüsselt, und wenn man Pech hat, ist die ganze Arbeit für immer verloren. Und das Schlimme an der Sache ist, dass das Alles in Zukunft immer weiter zunehmen wird.

Erpressersoftware gegen WordPress

Bisher hat man immer wieder davon gehört, dass PCs und Smartphones blockiert wurden und deren Nutzer um eine Geldmenge erpresst wurden. Üblicherweise ist es so, dass man per Bitcoin einen Schlüssel zum Aufheben der Blockade kauft, und dann soll der Spuk vorbei sein. Es wird im Allgemeinen davor gewarnt, Geld auszugeben. Aber so wäre der prinzipielle Vorgang. Die Erpresser installieren Schadsoftware auf einem System, womit der Spuk anfängt.

Nun also WordPress. Die Attacke wird derzeit von einem Kollektiv namens „Bug7sec“ lanciert. Recherchen haben ergeben, dass das Kollektiv in Indonesien beheimatet ist. Dazu gehört eine Domain namens ErrorViolence.com, die ich wohlweislich nicht verlinke. Ist eine WordPress-Installation betroffen, wird eine neue „.htaccess“ und eine „EV.php“ eingeschleust. Der Rest der WordPress-Installation ist blockiert.

Warum WordPress?

WordPress wird verstärkt angegriffen, weil das Content Management System niemals zu 100% sicher sein kann und weil es sich enormer Beliebtheit erfreut. WordPress wird auf Webservern installiert. Und wenn diese nicht abgesichert sind, erhalten Angreifer rasch Zugriff und können sich austoben. Die Dateien des WordPress-Auftritts werden mit dem 128-Bit-Rijndael-Algorithmus verschlüsselt, und der Schlüssel ist ein SHA-256 Hash.

Das Ganze sieht aber nicht so aus, als hätte jemand einen speziellen Groll auf WordPress. Wie bei allen anderen Erpressungswellen geht es meiner Ansicht nach ums Geldverdienen. Die Angreifer sitzen in Indonesien, verweisen auf einen Twitter-Account namens @aprilighost und sehen das Alles als großen Spaß an. So, wie es für die gleichen Leute auch ein großer Spaß sein muss, sich bei gemeinnützigen nepalesischen Organisationen für saubere Kochstellen zu registrieren.

Die Entschlüsselung übrigens soll dann trotz Lösegeld-Zahlung gar nicht so reibungslos klappen. Vielleicht ist es deshalb keine so blöde Idee, dass man testet, ob die eigenen Backups funktionieren. Die kann man dann nämlich vielleicht einspielen. Mit anderen Worten, gilt auch hier die Warnung bezüglich der Zahlung: Bezahlen Sie keine Erpresser! Auch ein mit Erpressersoftware verseuchter Computer sollte besser neu aufgesetzt werden. Warum dann nicht Webseiten?

Hilfreich ist ein so einer Stelle immer Tipp wie sich derartiges verhindern lässt. Nämlich indem man seinen WordPress Zugriff mittels htaccess sichert … https://blog.art-supplies.de/htaccess-datei/

Genau darüber bin ich mir noch nicht sicher. Sonst hätte ich auch etwas verlinkt.